Obiekty infrastruktury krytycznej mają ogromne znaczenie dla gospodarki, wymagają zatem odpowiedniej ochrony. Zabezpieczenia powinny mieć kompleksowy charakter i obejmować swoim zasięgiem zarówno otoczenie budynku, jak i jego wnętrze – tak, aby skutecznie zapobiegać wtargnięciom na teren obiektu osób niepowołanych oraz zapewnić odpowiedni poziom bezpieczeństwa pracownikom. Aby to osiągnąć, warto postawić na jeden zintegrowany system, składający się z kamer monitoringu, głośników oraz urządzeń kontroli dostępu.

Obiekty infrastruktury krytycznej mają ogromne znaczenie dla gospodarki, wymagają zatem odpowiedniej ochrony. Zabezpieczenia powinny mieć kompleksowy charakter i obejmować swoim zasięgiem zarówno otoczenie budynku, jak i jego wnętrze – tak, aby skutecznie zapobiegać wtargnięciom na teren obiektu osób niepowołanych oraz zapewnić odpowiedni poziom bezpieczeństwa pracownikom. Aby to osiągnąć, warto postawić na jeden zintegrowany system, składający się z kamer monitoringu, głośników oraz urządzeń kontroli dostępu.

Nowoczesne systemy bezpieczeństwa mogą również pomóc w nadzorowaniu procesów produkcyjnych oraz minimalizowaniu ryzyka przestojów, co w dłuższej perspektywie przełoży się na wzrost wydajności operacyjnej przedsiębiorstwa.Dzięki odpowiedniemu oprogramowaniu możliwe jest teżmonitorowanie przestrzegania zasad BHP w czasie rzeczywistym oraz ocena ryzyka wystąpienia wypadku z udziałem pracownika i wczesne reagowanie na ew. incydenty. Zintegrowane zarządzanie siecią urządzeń przynosi zatem wiele korzyści.

Inteligentny monitoring i kontrola dostępu

Na rynku są już dostępne rozwiązania, które pozwalają na kompleksowe zabezpieczenie rozległych obszarów przed intruzami, obejmujące zarówno otoczenie, jak i wnętrza obiektu. Nowoczesne kamery wizyjne i termowizyjne działają w każdych warunkach atmosferycznych i oświetleniowych oraz umożliwiają szybkie wykrywanie osób niepowołanych. Śledzenie intruzów odbywa się m.in. dzięki kamerom PTZ z funkcją automatycznego przybliżenia obrazu i podążania zaobiektami będącymi w ruchu.

Marek Białek, Axis Communications

Marek Białek, Axis Communications Oprogramowanie analityczne stosowane w takich kamerach umożliwia dodatkowo automatyczne alarmowanie pracowników ochrony o ewentualnych zdarzeniach. Urządzenia wyposażone w systemy IP audio pozwalają natomiast na emitowanie komunikatów głosowych, które mają za zadanie odstraszyć intruzów. Dzięki temu można w łatwy sposób zapobiec niepotrzebnej interwencji ochrony.

Dzięki odpowiednim systemom możliwe jest również kompleksowe zarządzanie dostępem do budynków oraz określonych stref i zapobieganie próbom wejścia na teren obiektu osób niepowołanych. Wówczas możemy mieć pewność, że do poszczególnych pomieszczeń wstęp mają wyłącznie powołani do tego pracownicy lub goście, którzy na czas wizyty otrzymali odpowiednie uprawnienia. Nowoczesne urządzenia kontroli dostępu, wyposażone w oprogramowanie do rozpoznawania numerów tablic rejestracyjnych,są również w stanie monitorować wjeżdżające i wyjeżdżające pojazdy.

Jedna sieć, wiele funkcji

Inwestycja w zintegrowany system ochrony będzie tym bardziej opłacalna, im więcej funkcji spełnią kamery i urządzania kontroli dostępu.Jedna sieć może bowiem zarówno zabezpieczać obiekt przed wtargnięciami, jak również pomóc w optymalizacji zarządzania produkcją i bezpieczeństwem pracowników. Kamery wykorzystywane do monitorowania potencjalnych intruzów mogą jednocześnie kontrolować działanie urządzeń pod kątem potencjalnych awarii.

Odpowiednie oprogramowanie analityczne pozwala na zdalne weryfikowanie problemów związanych z nieprawidłowym działaniem urządzeń. Dzięki aplikacjom wizyjnym można np. zweryfikować ciśnienie czy temperaturę maszyni szybko podjąć odpowiednie działania konserwacyjne, a tym samym zapobiec kosztownym naprawom. Warto dodać, że najnowsze kamery wizyjne stosowane w obiektach infrastruktury krytycznej wyposażone są również w funkcję automatycznego powiadamiania operatorów o wszelkich sytuacjach, w których parametry maszyn przekroczą zdefiniowane progi bezpieczeństwa.

Kompleksowy system dozoru sieciowego może też skutecznie wspomagać procedury ochrony bezpieczeństwa pracowników, co może okazać się istotne szczególnie w czasach pandemii. Wymogi dotyczące pracy w reżimie sanitarnym to dodatkowe wyzwanie dla funkcjonowania każdego zakładu pracy. Systemy wizyjne mogą wspierać właścicieli w dostosowywaniu się do nowych przepisów sanitarnych. Kamery wyposażone w oprogramowanie analitycznesą w stanie szybko zweryfikować czy osoba przebywająca na terenie zakładu nosi odpowiednie środki ochronne, np. maseczkę. Zautomatyzowane systemy pozwalają także na stworzenie „niewidzialnych linii”, po przekroczeniu przez głośnik nadany zostanie odpowiedni komunikat, np. przypominający o konieczności zachowania dystansu społecznego i dezynfekcji dłoni.

Rozwiązania sieciowe coraz bardziej popularne

Zintegrowane systemy monitoringu i kontroli dostępu wykorzystywane są coraz powszechniej w różnego rodzaju obiektach infrastruktury krytycznej na całym świecie. Największą zaletą stosowania takich rozwiązań jest możliwość zdalnej kontroli wielu procesów i szybkiego reagowania bez konieczności przerywania lub zakłócania działań operacyjnych, co wprost przekłada się na duże oszczędności finansowe. W przypadku ochrony stref krytycznych, np. szczególnie narażonych na ryzyko wybuchu, ogromne znaczenie ma również zastosowanie kamer z ochroną przeciwwybuchową sygnowanych odpowiednimi certyfikatami jakości. Tego typu rozwiązania w znaczący sposób poprawiają bezpieczeństwo obiektu i pracującego na jego terenie personelu.

Przykładowo, w słowackiej elektrowni jądrowej Mochovce zastosowano kamery sieciowe, które monitorują obiekt oraz przepływ ludzi i materiałów, związany z budową kolejnych bloków elektrowni. Na obszarach krytycznych zainstalowano specjalne kamery przeznaczone do pracy w skrajnych warunkach środowiskowych.

Innym przykładem może być portugalskie przedsiębiorstwo energetyczne EDP Energias de Portugal, w którym zintegrowane systemy bezpieczeństwa pozwoliły zmniejszyć liczbę włamań o 95%i jednocześnie skutecznie zapobiegać wypadkom śmiertelnym, do których dochodziło podczas prób kradzieży kabli. Zastosowanie kompleksowej ochrony pozwoliło również uniknąć uciążliwych dla klientów oraz kosztownych z punktu widzenia przedsiębiorstwa przerw w dostawie prądu.

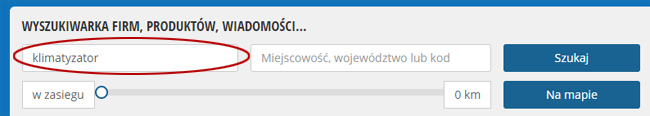

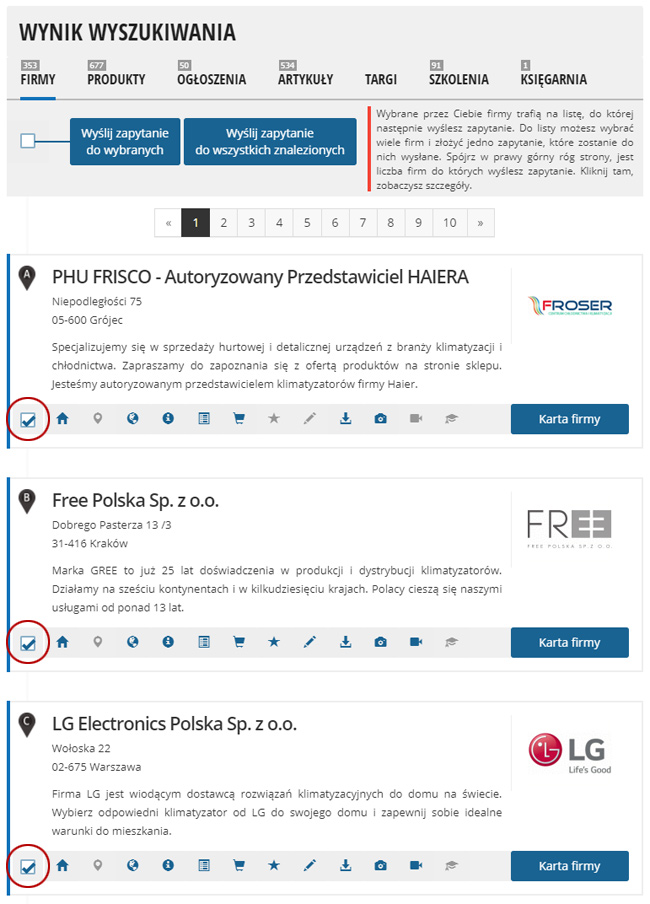

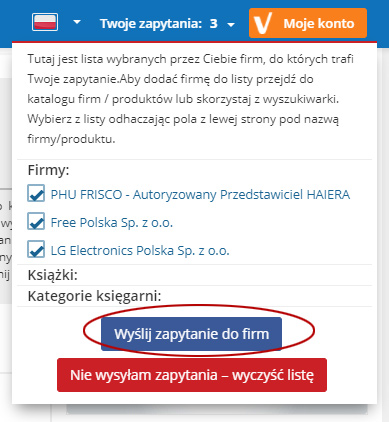

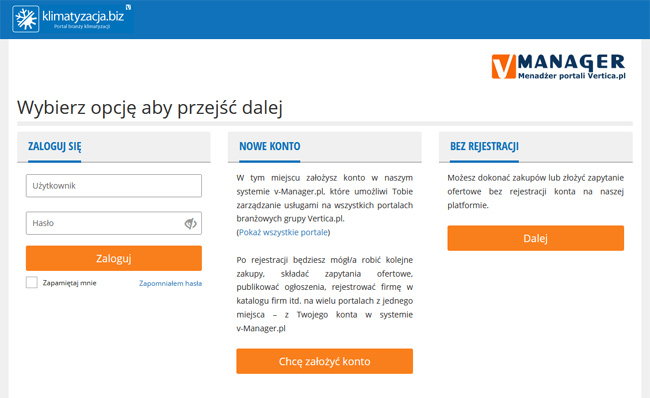

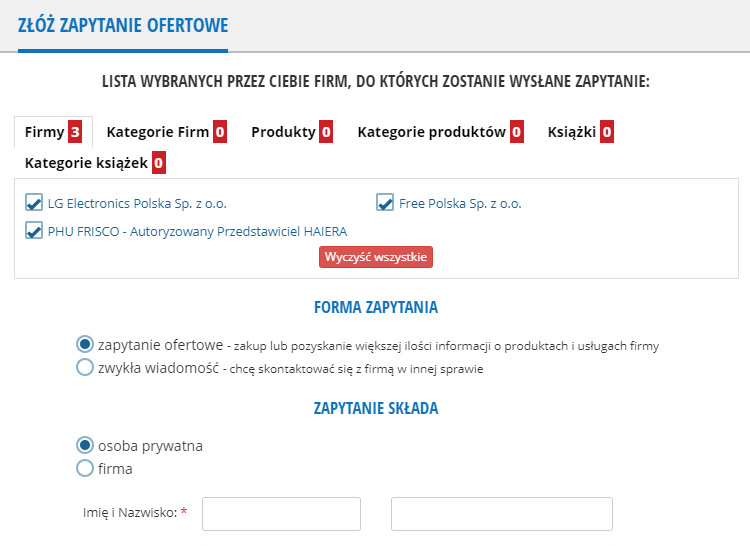

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.

Marek Białek, Axis Communications

Marek Białek, Axis Communications